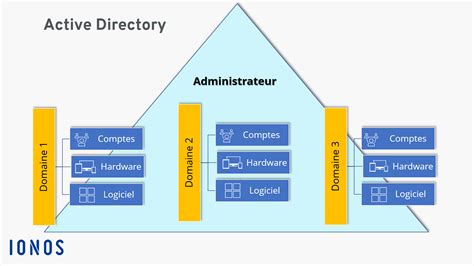

La gestion sécurisée des mots de passe est une préoccupation constante dans le paysage informatique moderne, où les identifiants constituent la première ligne de défense contre les accès non autorisés. Active Directory (AD), pierre angulaire de la gestion des identités dans de nombreux environnements Windows, stocke des informations d'authentification sensibles, dont les mots de passe. Comprendre comment ces mots de passe sont stockés et les risques associés est primordial. Cet article explore en profondeur le fonctionnement du stockage des mots de passe dans AD, en se concentrant sur la vulnérabilité critique du chiffrement réversible et sur les mesures à prendre pour la contrer.

Au cœur de la sécurité d'Active Directory se trouve le fichier NTDS.dit, généralement situé dans C:\Windows\ntds\. Ce fichier contient la base de données de l'annuaire, y compris les empreintes cryptographiques des mots de passe des utilisateurs. Ces empreintes, appelées "hashes", sont générées par des fonctions de hachage cryptographique. Une fonction de hachage est une transformation mathématique unidirectionnelle, conçue pour être difficilement réversible. L'objectif est que, même si un attaquant obtient le hash d'un mot de passe, il lui soit extrêmement difficile, voire impossible, de retrouver le mot de passe en clair original.

Historiquement, Windows utilisait le format LM (LAN Manager) Hash pour stocker les mots de passe. Cette méthode, considérée comme obsolète depuis près de vingt ans, présente des faiblesses majeures. Le LM Hash ne prend en compte que 14 caractères et sa génération est désactivée par défaut depuis Windows Vista et Windows Server 2008. Microsoft a également introduit un paramètre de stratégie de groupe (GPO) intitulé "Sécurité réseau : ne pas stocker de valeurs de hachage de niveau LAN Manager sur la prochaine modification de mot de passe". Il est fortement recommandé d'activer ce paramètre pour désactiver la génération de LM Hash. Il est à noter que ce paramètre n'est pas disponible sur Windows Server 2025, reflétant l'amélioration continue de la sécurité par Microsoft.

Dans les années 1990, Microsoft a introduit le format NT Hash (New Technology) comme une amélioration par rapport au LM Hash. Cette méthode, toujours utilisée par Active Directory aujourd'hui, utilise l'algorithme MD4 pour hacher les mots de passe, offrant une sécurité supérieure à celle du DES utilisé par LM. Bien que plus robuste que le LM Hash, le NT Hash peut toujours être vulnérable aux attaques s'il est combiné à d'autres failles de sécurité, notamment le chiffrement réversible.

Il est important de noter qu'Active Directory ne salait pas par défaut ses hashes de mots de passe. Le salage consiste à ajouter une chaîne aléatoire unique à chaque mot de passe avant le hachage, rendant les attaques par table arc-en-ciel (Rainbow Table) et les attaques par force brute plus difficiles, car chaque hash serait unique même pour des mots de passe identiques.

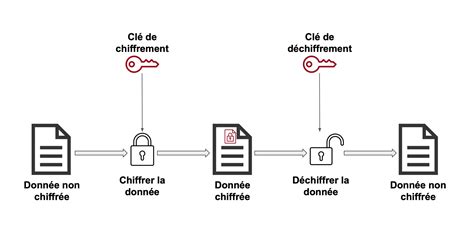

La politique "Stocker les mots de passe en utilisant un chiffrement réversible" d'Active Directory représente l'une des configurations de sécurité les plus dangereuses dans les environnements d'entreprise. Lorsqu'elle est activée, ce paramètre permet aux mots de passe d'être stockés dans un format qui peut être déchiffré en texte clair, annulant effectivement les mécanismes de protection des mots de passe.

Cette option, lorsqu'elle est activée pour un compte utilisateur, permet de récupérer le mot de passe en clair sans avoir à recourir à des techniques de "cassage de mot de passe". Elle impacte directement l'attribut ms-DS-User-Encrypted-Text-Password-Allowed. Bien que cet attribut ne soit pas directement visible dans l'éditeur d'attributs d'AD, son activation se manifeste par la présence du flag ENCRYPTED_TEXT_PWD_ALLOWED dans la valeur de l'attribut UserAccountControl.

Lorsque cette option est activée, il devient possible de récupérer directement les mots de passe stockés dans Active Directory. Des outils comme le cmdlet Get-ADReplAccount du module DSInternals peuvent faciliter cette récupération. Cette capacité contourne totalement le principe de la fonction unidirectionnelle, exposant gravement les identifiants des utilisateurs.

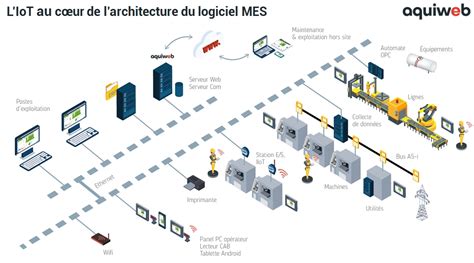

Pour évaluer l'exposition de votre environnement, il est nécessaire de pouvoir extraire les hashes des mots de passe stockés dans la base de données Active Directory. Diverses méthodes existent pour cela, allant des outils natifs de Windows à des solutions tierces spécialisées.

La première étape consiste à obtenir une copie de la base de données ntds.dit. Des outils comme ntdsutil, vssadmin, ou DiskShadow peuvent être utilisés pour réaliser une sauvegarde des données. Une fois la copie obtenue, les hashes des mots de passe peuvent être lus à l'aide de modules PowerShell tels que DSInternals. Ces outils permettent d'obtenir les NT hashes de tous les comptes utilisateurs, révélant potentiellement des identifiants identiques pour des comptes différents, ce qui constitue un risque de sécurité supplémentaire.

Pour auditer la sécurité des mots de passe, des outils spécialisés sont disponibles. Specops Password Auditor est un exemple d'outil gratuit qui s'appuie sur une base de données locale de plus d'un milliard de mots de passe compromis pour identifier les mots de passe faibles ou réutilisés.

Des outils comme Hashcat peuvent ensuite être utilisés pour tenter de "casser" les NT hashes obtenus. En combinant les hashes extraits avec des dictionnaires de mots de passe ou des techniques de brute force, il est possible de retrouver les mots de passe en clair, démontrant ainsi la criticité de la protection contre le chiffrement réversible.

Comprendre quels systèmes et utilisateurs sont potentiellement affectés par la politique de chiffrement réversible est une étape cruciale de l'audit de sécurité.

La commande PowerShell Get-ADUser -Filter * -Properties UserAccountControl | Where-Object {$_.UserAccountControl -band 128} | Select-Object Name, SamAccountName permet d'identifier les comptes utilisateurs pour lesquels le chiffrement réversible est activé, en recherchant la valeur 128 dans l'attribut UserAccountControl.

Il est également essentiel de connaître les contrôleurs de domaine de votre environnement. La commande Get-ADDomainController -Filter * | Select-Object Name, IPv4Address, OperatingSystem fournit cette information.

Certaines applications héritées peuvent nécessiter un chiffrement réversible pour l'authentification, notamment des installations Apache plus anciennes, des systèmes d'authentification CHAP, ou certaines applications de base de données legacy. L'identification de ces applications est primordiale avant de désactiver la politique de chiffrement réversible. L'utilisation de gpresult /r sur les systèmes affectés peut aider à identifier les conflits de politique.

L'audit régulier des configurations de stockage de mots de passe est une composante essentielle de la stratégie de sécurité d'une organisation.

Des outils comme Specops Password Auditor permettent de scanner le domaine et d'identifier les vulnérabilités liées aux mots de passe. La configuration de ces auditeurs pour scanner le domaine en fournissant des identifiants de domaine avec accès en lecture aux objets utilisateur est une étape nécessaire pour un audit complet.

Il est impératif de vérifier que les GPO (Group Policy Objects) sont correctement configurés et que les paramètres de sécurité liés au chiffrement des mots de passe sont appliqués. L'utilisation de gpupdate /force sur les ordinateurs cibles assure que les politiques sont à jour. La vérification de la priorité des GPO est également importante pour s'assurer qu'aucun GPO de priorité supérieure ne remplace les paramètres de sécurité.

Une fois les vulnérabilités identifiées, des mesures correctives doivent être mises en place pour sécuriser l'environnement.

La désactivation de la politique "Stocker les mots de passe en utilisant un chiffrement réversible" est la première étape. Il est important de noter que la désactivation de ce paramètre dans les GPO ne suffit pas toujours. Si l'option "Enregistrer le mot de passe en utilisant un chiffrement réversible" est activée au niveau de l'utilisateur, ce paramètre prévaudra sur les GPO du domaine. Dans ce cas, il faut agir directement sur les attributs des utilisateurs.

Après la désactivation du chiffrement réversible, certaines applications plus anciennes peuvent échouer à l'authentification. Il est alors recommandé de créer une OU (Organizational Unit) séparée pour ces systèmes et d'appliquer une politique d'exception uniquement lorsque cela est absolument nécessaire. Ces exceptions doivent être documentées et un plan de modernisation ou de remplacement des applications doit être établi.

La sécurité n'est pas un état statique, mais un processus continu. Une surveillance et une remédiation régulières sont essentielles pour maintenir une posture de sécurité robuste.

Exécutez des audits de mots de passe complets mensuellement pour les environnements à haute sécurité, et trimestriellement pour les environnements standards. Implémentez une surveillance continue pour les violations de politique et les tentatives d'authentification suspectes. Configurez des alertes automatisées pour toute tentative d'activation du chiffrement réversible ou d'autres politiques de mots de passe risquées.

Restez à jour avec les correctifs de sécurité et les mises à jour des systèmes d'exploitation et d'Active Directory. Considérez l'implémentation de couches de sécurité supplémentaires telles que la gestion d'accès privilégié et les principes d'architecture zero-trust pour renforcer davantage votre posture de sécurité de domaine.

Proposez une formation à l'utilisateur qui lui apprendra à créer des mots de passe sécurisés et uniques. Des modules de formation sur la sensibilisation à la sécurité, la création de mots de passe sécurisés, et la sécurité des mots de passe peuvent être assignés aux utilisateurs.

Que se passe-t-il pour les mots de passe existants quand je désactive le chiffrement réversible ?Les mots de passe existants stockés avec chiffrement réversible restent dans ce format jusqu'à ce que les utilisateurs changent leurs mots de passe. Forcez les changements de mot de passe pour les comptes affectés afin de vous assurer qu'ils sont stockés avec un hachage unidirectionnel approprié. Surveillez les événements de changement de mot de passe pour suivre le progrès de remédiation.

Puis-je utiliser le chiffrement réversible en sécurité pour les comptes de service ?Le chiffrement réversible devrait être évité même pour les comptes de service. Au lieu de cela, utilisez des comptes de service gérés (MSAs) ou des comptes de service gérés de groupe (gMSAs) qui fournissent une gestion automatique des mots de passe sans exposer les identifiants. Pour les applications nécessitant des mots de passe statiques, implémentez l'authentification basée sur certificat là où possible.

À quelle fréquence dois-je exécuter des audits de mots de passe dans mon environnement ?Exécutez des audits de mots de passe complets mensuellement pour les environnements à haute sécurité, trimestriellement pour les environnements standards. Implémentez une surveillance continue pour les violations de politique et les tentatives d'authentification suspectes. Configurez des alertes automatisées pour toute tentative d'activation du chiffrement réversible ou d'autres politiques de mots de passe risquées.

Désactiver le chiffrement réversible affectera-t-il les protocoles d'authentification Windows ?Les protocoles d'authentification Windows modernes (Kerberos, NTLM) ne nécessitent pas de chiffrement réversible et fonctionnent normalement avec le hachage de mot de passe standard. Seuls les protocoles hérités comme CHAP ou certains modules d'authentification Apache nécessitent un chiffrement réversible.

En conclusion, sécuriser Active Directory contre les vulnérabilités de chiffrement réversible est critique pour maintenir la sécurité d'entreprise. En identifiant les systèmes à risque, en implémentant des contrôles de sécurité appropriés et en établissant une surveillance continue, vous réduisez significativement votre surface d'attaque. L'application de politiques robustes, la protection avancée des mots de passe et l'adoption de méthodes d'authentification modernes sont les clés d'une défense efficace.

tags: #enregistrer #les #mots #de #passe #en